Rootkit je vrsta programske opreme, ki napadalcu omogoča pridobitev nadzora nad računalnikom žrtve. Rootkit se lahko uporablja za daljinsko upravljanje žrtvinega stroja, krajo občutljivih podatkov ali celo zagon napadov na druge računalnike. Rootkite je težko odkriti in odstraniti ter pogosto zahtevajo posebna orodja in strokovno znanje. Kako delujejo rootkiti? Rootkiti delujejo tako, da izkoriščajo ranljivosti v operacijskem sistemu ali programski opremi. Ko je rootkit nameščen, ga je mogoče uporabiti za pridobitev dostopa do računalnika žrtve. Rootkite je mogoče uporabiti za daljinsko upravljanje žrtvinega računalnika, krajo občutljivih podatkov ali celo zagon napadov na druge računalnike. Rootkite je težko odkriti in odstraniti ter pogosto zahtevajo posebna orodja in strokovno znanje. Kakšne so nevarnosti rootkitov? Rootkite je mogoče uporabiti za daljinsko upravljanje žrtvinega računalnika, krajo občutljivih podatkov ali celo zagon napadov na druge računalnike. Rootkite je težko odkriti in odstraniti ter pogosto zahtevajo posebna orodja in strokovno znanje. Kako se lahko zaščitim pred rootkiti? Nekaj stvari lahko storite, da se zaščitite pred rootkiti. Najprej posodabljajte svoj operacijski sistem in programsko opremo. To bo pomagalo zapreti vse ranljivosti, ki jih rootkiti lahko izkoristijo. Drugič, uporabite ugleden protivirusni program in program proti zlonamerni programski opremi. Ti programi lahko pomagajo odkriti in odstraniti rootkite. Nazadnje bodite previdni pri spletnih straneh, ki jih obiščete, in e-poštnih prilogah, ki jih odprete. Rootkiti se lahko širijo prek zlonamernih e-poštnih prilog ali okuženih spletnih mest.

Medtem ko je možno skriti zlonamerno programsko opremo na način, ki bo preslepil celo tradicionalne protivirusne/protivohunske izdelke, večina zlonamerne programske opreme že uporablja rootkite za skrivanje globoko v vašem računalniku z operacijskim sistemom Windows ... in postajajo vse bolj nevarni! IN Rootkit DL3 - eden najnaprednejših rootkitov na svetu. Rootkit je bil stabilen in je lahko okužil 32-bitne operacijske sisteme Windows; čeprav so bile za namestitev okužbe v sistem potrebne skrbniške pravice. Toda TDL3 je zdaj posodobljen in lahko okuži celo 64-bitne različice sistema Windows !

Kaj je rootkit

Rootkit virus je prikrit vrsto zlonamerne programske opreme ki je zasnovan tako, da skrije obstoj določenih procesov ali programov v vašem računalniku pred običajnimi metodami zaznavanja, da bi temu ali drugemu zlonamernemu procesu omogočil privilegiran dostop do vašega računalnika.

Rootkiti za Windows običajno uporablja za skrivanje zlonamerne programske opreme, na primer pred protivirusnim programom. Za zlonamerne namene ga uporabljajo virusi, črvi, stranska vrata in vohunska programska oprema. Virus v kombinaciji z rootkitom ustvari tako imenovane popolnoma skrite viruse. Rootkiti so bolj razširjeni na področju vohunske programske opreme, vse pogosteje pa jih uporabljajo tudi pisci virusov.

Trenutno so nova vrsta super vohunske programske opreme, ki učinkovito skriva in neposredno vpliva na jedro operacijskega sistema. Uporabljajo se za skrivanje prisotnosti zlonamernega predmeta v vašem računalniku, kot so trojanski konji ali zapisovalniki tipk. Če grožnja za skrivanje uporablja tehnologijo rootkit, je v vašem računalniku zelo težko najti zlonamerno programsko opremo.

Rootkiti sami po sebi niso nevarni. Njihov edini namen je skriti programsko opremo in sledi v operacijskem sistemu. Naj gre za običajno programsko opremo ali zlonamerno programsko opremo.

Obstajajo tri glavne vrste rootkitov. Prva vrsta, Korenski kompleti jedra »Običajno dodajo lastno kodo jedrnemu delu operacijskega sistema, medtem ko druga vrsta,« Uporabniški način rootkiti »Posebej zasnovano za normalno delovanje operacijskega sistema Windows med zagonom sistema ali vneseno v sistem s tako imenovano kapalko. Tretja vrsta je MBR rootkiti ali bootkiti .

Ko ugotovite, da se vaš AntiVirus & AntiSpyware zruši, boste morda potrebovali pomoč dober pripomoček Anti-Rootkit . Rootkit Revaler od Microsoft Sysinternals je napreden pripomoček za odkrivanje rootkitov. Njegov rezultat navaja nedoslednosti API-ja registra in datotečnega sistema, ki lahko kažejo na prisotnost rootkita v uporabniškem ali jedrnem načinu.

Poročilo Microsoftovega centra za zaščito pred zlonamerno programsko opremo o grožnjah rootkitov

Microsoftov center za zaščito pred zlonamerno programsko opremo je omogočil prenos poročila o grožnjah Rootkit. Poročilo obravnava eno najbolj zahrbtnih vrst zlonamerne programske opreme, ki danes ogroža organizacije in posameznike, rootkit. Poročilo raziskuje, kako napadalci uporabljajo rootkite in kako rootkiti delujejo na prizadetih računalnikih. Tukaj je bistvo poročila, začenši s tem, kaj so rootkiti – za začetnike.

rootkit je nabor orodij, ki jih napadalec ali ustvarjalec zlonamerne programske opreme uporabi za pridobitev nadzora nad katerim koli nezaščitenim/nezaščitenim sistemom, ki je sicer običajno rezerviran za skrbnika sistema. V zadnjih letih je bil izraz 'ROOTKIT' ali 'ROOTKIT FUNKCIONALNOST' nadomeščen z MALWARE, programom, zasnovanim za neželen učinek na delujoč računalnik. Glavna funkcija zlonamerne programske opreme je, da na skrivaj pridobi dragocene podatke in druge vire iz uporabnikovega računalnika in jih posreduje napadalcu ter mu tako omogoči popoln nadzor nad ogroženim računalnikom. Še več, težko jih je odkriti in odstraniti in lahko ostanejo skrite dolgo časa, morda leta, če jih pustite neopažene.

Torej je seveda treba simptome vdrtega računalnika prikriti in upoštevati, preden je rezultat usoden. Predvsem bi bilo treba sprejeti strožje varnostne ukrepe za odkritje napada. Toda kot že omenjeno, ko so ti korenski kompleti/zlonamerna programska oprema nameščeni, njihove skrite zmožnosti otežijo odstranitev le-teh in njenih komponent, ki jih lahko prenesejo. Iz tega razloga je Microsoft ustvaril poročilo ROOTKITS.

Poročilo na 16 straneh opisuje, kako napadalec uporablja rootkite in kako ti rootkiti delujejo na prizadetih računalnikih.

Edini namen poročila je identificirati in temeljito raziskati potencialno nevarno zlonamerno programsko opremo, ki ogroža številne organizacije, zlasti uporabnike računalnikov. Omenja tudi nekatere običajne družine zlonamerne programske opreme in poudarja metodo, ki jo napadalci uporabljajo za namestitev teh rootkitov za lastne sebične namene v zdrave sisteme. V nadaljevanju poročila boste našli strokovnjake, ki dajejo nekaj priporočil za pomoč uporabnikom pri ublažitvi grožnje, ki jo predstavljajo rootkiti.

Vrste rootkitov

Obstaja veliko mest, kjer se lahko zlonamerna programska oprema namesti v operacijski sistem. Torej je v bistvu vrsta rootkita določena z njegovo lokacijo, kjer izvaja subverzijo izvajalne poti. Vključuje:

- Uporabniški način rootkiti

- Korenski kompleti načina jedra

- MBR rootkiti/bootkiti

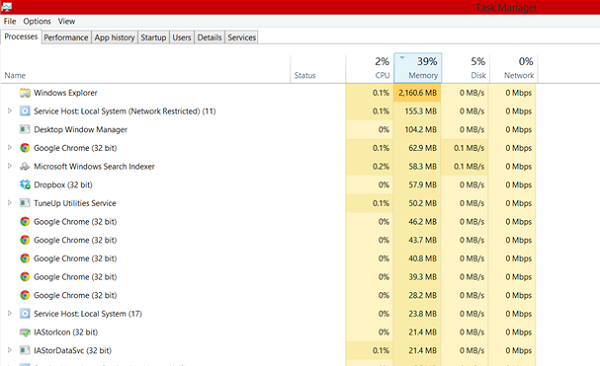

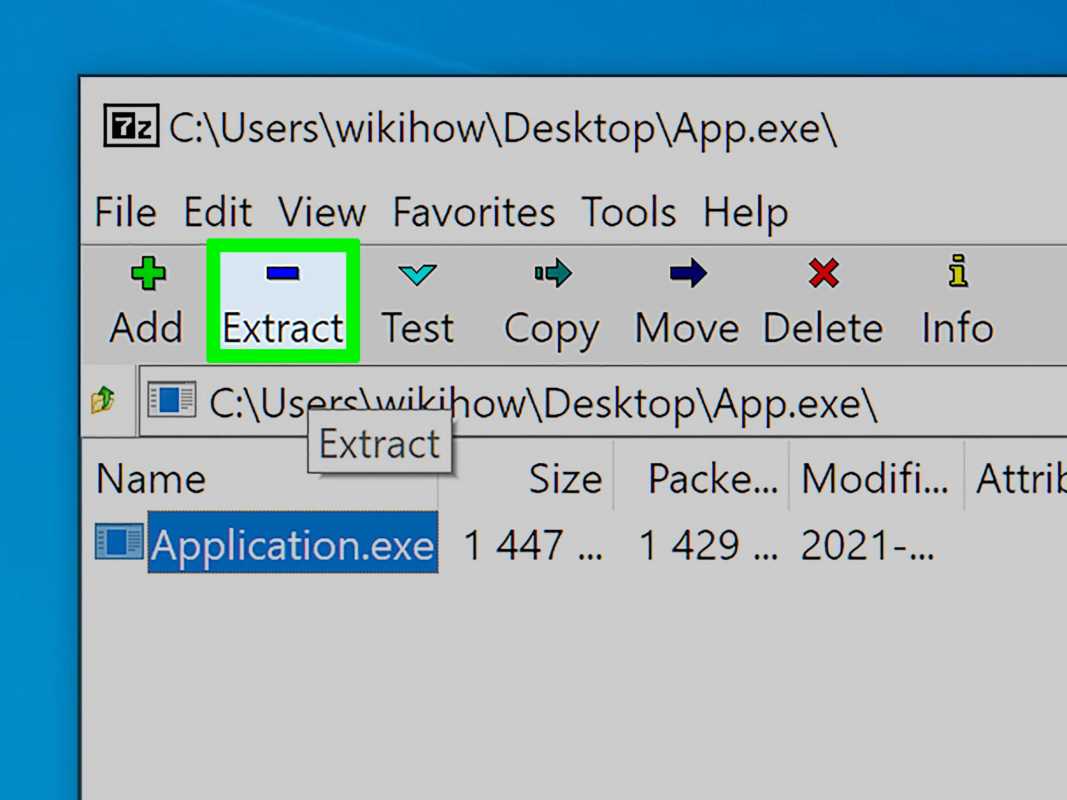

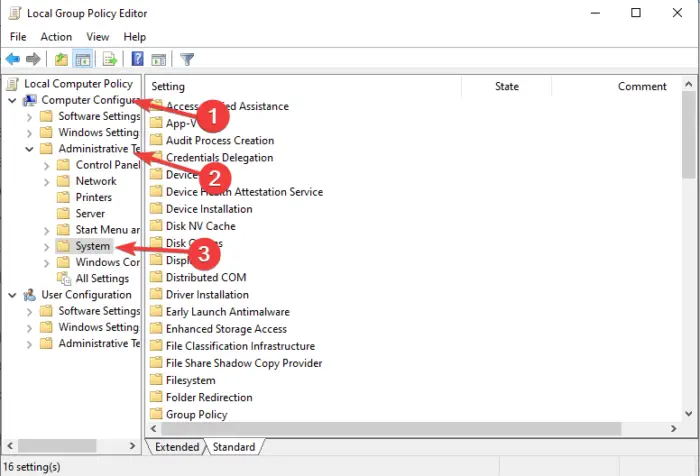

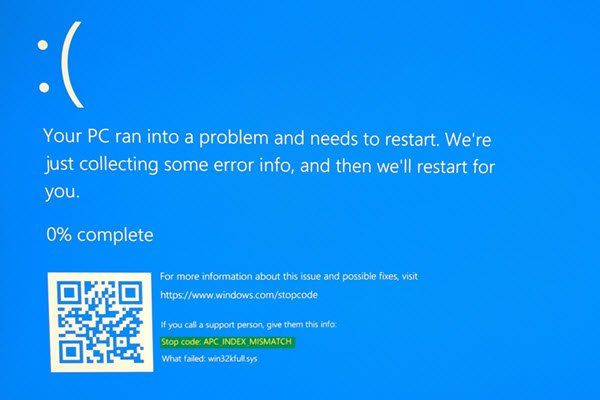

Možne posledice vdora rootkita v načinu jedra so prikazane na spodnjem posnetku zaslona.

spodnja drsna vrstica manjka krom

Tretja vrsta, spremenite glavni zagonski zapis, da prevzamete nadzor nad sistemom in začnete zagonski proces od najzgodnejše možne točke v zagonskem zaporedju3. Skriva datoteke, spremembe registra, dokaze o omrežnih povezavah in druge možne indikatorje, ki lahko kažejo na njegovo prisotnost.

Znane družine zlonamerne programske opreme, ki uporabljajo funkcije rootkit

- Win32 / Sinowal 13 – Večkomponentna družina zlonamerne programske opreme, ki poskuša ukrasti občutljive podatke, kot so uporabniška imena in gesla za različne sisteme. To vključuje poskuse kraje podatkov za preverjanje pristnosti za različne FTP, HTTP in e-poštne račune ter poverilnic, ki se uporabljajo za spletno bančništvo in druge finančne transakcije.

- Win32 / Cutwail 15 – Trojanec, ki prenaša in zaganja poljubne datoteke. Prenesene datoteke je mogoče izvesti z diska ali vstaviti neposredno v druge procese. Medtem ko se funkcionalnost prenosov razlikuje, Cutwail običajno prenese druge komponente neželene pošte. Uporablja rootkit v načinu jedra in namesti več gonilnikov naprav, da svoje komponente skrije pred prizadetimi uporabniki.

- Win32 / Rustock - Večkomponentna družina zakulisnih trojancev s podporo za rootkit, prvotno zasnovana za pomoč pri širjenju neželene e-pošte prek botnet . Botnet je veliko omrežje vdrtih računalnikov, ki jih nadzoruje napadalec.

Rootkit zaščita

Preprečevanje namestitve rootkitov je najučinkovitejši način za preprečevanje okužb s rootkiti. Če želite to narediti, morate vlagati v varnostne tehnologije, kot so protivirusni programi in požarni zidovi. Takšni izdelki bi morali imeti celovit pristop k zaščiti z uporabo tradicionalnega zaznavanja na podlagi podpisov, hevrističnega zaznavanja, dinamičnih in odzivnih zmožnosti podpisov ter spremljanja vedenja.

Vse te nize podpisov je treba posodobiti z uporabo mehanizma za samodejno posodabljanje. Microsoftove protivirusne rešitve vključujejo številne tehnologije, zasnovane posebej za zaščito pred rootkiti, vključno s spremljanjem vedenja jedra v realnem času, ki zazna in poroča o poskusih spreminjanja jedra ranljivega sistema, ter neposrednim razčlenjevanjem datotečnega sistema, ki olajša identifikacijo in odstranitev. skriti gonilniki.

Če se ugotovi, da je sistem ogrožen, je lahko koristno dodatno orodje za zagon v znano dobro ali zaupanja vredno okolje, saj lahko predlaga ustrezne popravne ukrepe.

V takih okoliščinah

- Preverjevalnik sistema brez povezave (del Microsoft Diagnostics and Recovery Toolkit (DaRT))

- Windows Defender brez povezave je lahko v pomoč.

Za več informacij si lahko poročilo v formatu PDF prenesete s spletne strani Microsoftov center za prenose.